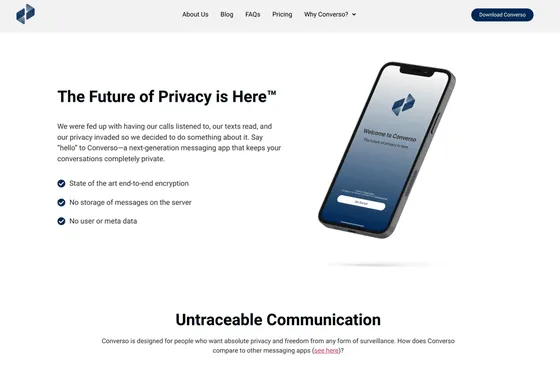

「最先端のエンドツーエンド暗号化」「メタデータを一切収集しない」「サーバーを使わない分散型」

こうした魅力的な言葉で登場したメッセージングアプリが、実際にはユーザー全員の電話番号とPINを漏えいさせていたことが明らかになりました。

問題のアプリは、2023年に登場した Converso。

一度はストアから削除されたものの、「Freedom Chat」と名前を変えて再登場し、再び重大な脆弱性が発覚しています。

。

📱 Conversoとは何だったのか?華々しい“安全アピール”

Conversoは登場当初、次のような点を強調していました。

- 🔐 最先端のエンドツーエンド暗号化(E2EE)

- 👁 メタデータを一切収集しない

- 🌐 サーバーを使わない分散型アーキテクチャ

特に、既存の大手メッセージングアプリ

Signal や WhatsApp を暗に批判し、

「本当の自由と安全」を掲げてユーザーを集めていました。

🧪 セキュリティ研究者が暴いた“致命的な実態”

🔍 研究者 crnković 氏による解析結果

セキュリティ研究者 crnković 氏が

リバースエンジニアリングとトラフィック分析を行った結果、

アピールされていた安全性がほぼ虚偽であることが判明します。

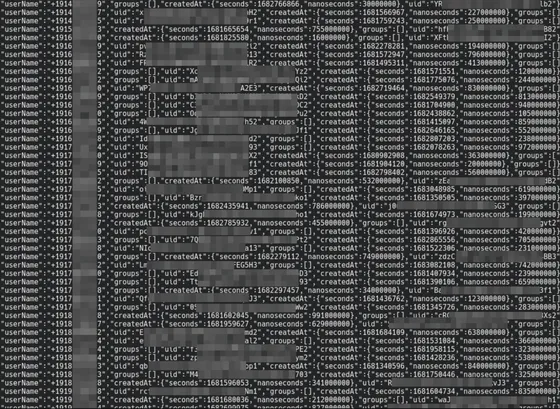

❌ 判明した問題点

- 暗号化メッセージのコピーが

誰でもアクセス可能なFirebaseの公開バケットに保存 - 実質的に

👉 インターネット接続があれば全メッセージが閲覧可能 - 分散型と称しながら

👉 一般的な中央集権サーバーを使用

🔑 暗号化そのものにも欠陥があった

Conversoは暗号化機能に

Seald という既存のE2EEサービスを使用していました。

しかし、

- 実装方法に重大な誤り

- 公開情報から秘密鍵を推測可能

という致命的な状態だったことが分かっています。

👉 「強力な暗号」より「正しい実装」が重要であることを象徴する事例です。

⚖️ CEOの対応とアプリ削除、そして“再ブランド”

ConversoのCEO Tanner Haas 氏は、

- 法的措置を示唆

- 研究者を「Signalの回し者」と非難

といった対応を取りましたが、

結果としてConversoは App Store と Google Play から削除されました。

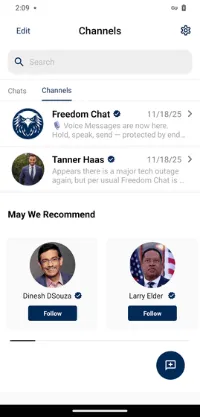

🔄 Freedom Chatとして復活──ターゲットは「保守層」

Conversoはその後、Freedom Chat として再登場。

特徴的だった点

- 明確にアメリカ保守層向けにリブランディング

- スクリーンショット防止機能を

「保守派特有の事情に配慮」と説明 - おすすめユーザーに保守系インフルエンサーを表示

しかし、安全性の問題は解決していませんでした。

🚨 再検証で発覚した2つの致命的脆弱性

① 全ユーザーのPINが漏えい

セキュリティ研究者 Eric Daigle 氏らの調査で、

- チャンネル参加者一覧取得時に

👉 各ユーザーのPINが含まれて送信 - デフォルトチャンネルに残っている限り

👉 全ユーザーのPINが相互に可視

という、信じがたい設計ミスが判明しました。

② 電話番号総当たりが可能なAPI

Freedom ChatはWhatsAppの連絡先発見機能を批判していましたが、

同様、もしくはそれ以上に危険なAPIを実装していました。

問題点

- 電話番号を送ると

- 利用有無

- ユーザーID

を返すAPIが存在

- レート制限なし

Daigle氏は、

- 米国の有効な電話番号を自動生成

- 4万件ずつAPIに送信

👉 約27時間で全米の電話番号を総当たり可能だったと報告しています。

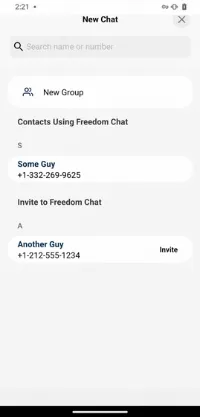

🔗 電話番号 × PIN が完全に紐付け可能に

この結果、

- APIで取得したユーザーID

- チャンネル機能から漏えいしたPIN

を照合することで、

👉 「電話番号+PIN」という極めて危険な組み合わせが完成

本人確認やなりすまし、標的型攻撃に悪用される可能性がありました。

🕒 発覚から修正までの時系列

- 2025年11月23日:脆弱性発見

- 12月4日:Freedom Chatへ報告

- 12月5日:仕様の釈明+監査手順追加と回答

- 12月9日:修正完了を通知

ただし、漏えい済みデータの回収は不可能です。

🌍 国際的に見た教訓と法的観点

🇺🇸 アメリカ

- セキュリティ誇張表現(Security Washing)が問題視

- FTCによる不当表示規制の対象になり得る

🇪🇺 ヨーロッパ

- GDPR下では

👉 電話番号・PINは個人データ - 最大で売上高の4%の制裁金対象になり得る事案

📝 まとめ|「暗号化」を信じる前に見るべき3つの視点

今回の事件が示した教訓は明確です。

- 🔐 暗号アルゴリズムより実装

- 📢 マーケティング文句より第三者監査

- 🧠 「超安全」という言葉ほど疑ってかかる

特に政治的・思想的コミュニティ向けアプリは、

信頼を逆手に取った設計ミスや悪用が起きやすい点に注意が必要です。