近年、サイバー攻撃は企業のシステムだけでなく、従業員個人の資産を直接狙う方向に巧妙化しています。このたびMicrosoftは、WorkdayなどのクラウドベースのHR(人事)サービスを標的とし、従業員の給与振込口座を不正に変更して給与を盗み出す、**「給与海賊(Payroll Pirate:ペイロールパイレーツ)」**と呼ばれるサイバー攻撃が活発化しているとして、緊急の警告を発しました。

この攻撃は、多要素認証(MFA)までも突破する巧妙な手法を用いており、その被害が米国の大学を中心に拡大していることが報告されています。本記事では、その攻撃手口の詳細と、個人および組織が取るべき具体的な防御策を解説します。

💰 「給与海賊」攻撃の全体像と手口

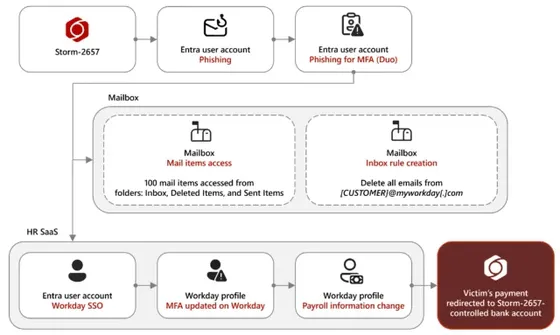

給与海賊攻撃は、高度なソーシャルエンジニアリングと技術的な手法を組み合わせた、複数ステップからなる攻撃です。

ステップ1:巧妙なフィッシングメールによる認証情報の窃取

攻撃の糸口は、被害者の警戒心を解く**「本物そっくりのフィッシングメール」**です。

- メールの内容: 攻撃者は、従業員が確認せざるを得ないような緊急性の高い話題(例:「大学のキャンパス内で最近検出された感染症にばく露した可能性がある」「従業員の福利厚生に最近変更があった」)を装います。

- 認証情報の窃取: メールのURLをクリックして偽装サイトにアクセスし、自身のHRサービスアカウントの認証情報(IDとパスワード)を入力すると、情報が攻撃者に盗み出されます。

ステップ2:中間者攻撃によるMFAコードの突破

セキュリティ強化のため多くの企業が導入している多要素認証(MFA)も、この攻撃は突破します。

- 攻撃者はフィッシングサイトで取得した認証情報を即座に利用し、本物のHRサービスにログインを試みます。

- このとき、攻撃者は中間者攻撃的な戦術(リバースプロキシなど)を用いることで、被害者のデバイスに送られたMFAコードもリアルタイムで盗み出し、ログインを完了させます。

ステップ3:振込口座の変更と通知の隠蔽(給与の窃取)

攻撃者はHRサービスにログイン後、被害者の給与振込先銀行口座を、攻撃者が管理する口座に勝手に変更します。

- 通知のブロック: 通常、WorkdayなどのHRサービスは、銀行口座が変更されると確認メールを従業員に送信します。攻撃者は、この通知を防ぐために、被害者のメールアカウントの受信トレイで、HRサービスからのメッセージが表示されなくなるようフィルターやルールを即座に作成します。

- これにより、従業員は自分の給与振込口座が変更されたことに気づかないまま、給与が攻撃者の口座に支払われることとなってしまうのです。

🚨 拡大する被害と脅威アクター「Storm-2657」

Microsoftは、この攻撃グループを「Storm-2657」と特定し、その活動を追跡しています。被害は特に米国の大学アカウントを標的としています。

- 被害規模: Microsoftの報告によると、2025年3月以降、3つの大学で11件のアカウントが侵害され、25の大学で約6000件ものメールアカウントにフィッシングメールが送信されたことを確認しています。

- ターゲットの選定理由: 大学や医療機関などの教育機関は、HRシステムが分散していることが多く、また従業員が多忙であることからセキュリティ意識が一時的に低下しやすいという脆弱性が狙われた可能性があります。

この攻撃は、従来のランサムウェアやDDoS攻撃とは異なり、従業員の給与という個人の生活に直結する資産を直接狙う点で、深刻な影響をもたらします。

🛡️ 組織と個人が取るべき防御策

Microsoftやセキュリティ専門家は、給与海賊の被害を防ぐために、以下の具体的な対策を推奨しています。

1. FIDO準拠のMFAへの移行(組織レベル)

- 重要性: 従来のMFA(SMS認証や時間ベースのワンタイムパスワード)は、中間者攻撃によってコードを盗まれるリスクがあります。

- 推奨: **FIDO準拠のMFA(例:セキュリティキーや生体認証を利用したパスキー)**の導入が強く推奨されています。FIDO認証は、フィッシングサイトに認証情報を入力しても、認証情報がサイトと紐づかない仕組みであるため、このような中間者攻撃を防ぐことができます。

2. 定期的なメールフィルタリングルールの確認(個人レベル)

- 給与海賊の成功の鍵は、被害者に通知が届かないようにするメールフィルタリングルールの作成です。

- 対策: 従業員は、自身が意図しないメールフィルタリングルールや、WorkdayなどのHRサービスからのセキュリティ関連メールをブロックするルールが設定されていないかを、定期的にチェックすることが極めて重要です。

3. 認証情報の入力ルール徹底

- メールやチャットに貼られたリンクからHRサービスにログインするのではなく、必ずブックマークや公式ポータルからアクセスする習慣を徹底する。

- URLが正規のものであるか、細部にわたって確認する。

まとめ

給与海賊(ペイロールパイレーツ)は、フィッシング、MFA突破、メールフィルター設定という複数のステップを組み合わせた非常に巧妙なサイバー攻撃です。この脅威から給与を守るためには、組織はFIDO準拠のMFAを導入し、個人はHRサービスからの通知をブロックする不正なメールフィルタリングルールが存在しないか、定期的に確認することが不可欠です。